「ペネトレーションテスト(ペンテスト)&脆弱性診断」どう使い分ける?実務の観点から徹底比較

近年、ITシステムの脆弱性を狙ったサイバー攻撃の被害件数は増加傾向にあります。企業や組織において、情報漏洩等のセキュリティインシデントが発生した場合、損害賠償金の発生や社会的信用の失墜等により事業の存続が脅かされる可能性があります。このような事態を防ぐために、今まで以上に脆弱性を早期発見することが求められていますが、脆弱性を発見するための手段として「ペネトレーションテスト(ペンテスト)」と「脆弱性診断」があるため、それらの違いを理解していないと使い分けることが難しいという問題があります。この記事では、ペネトレーションテスト(ペンテスト)の種類や手法に触れながら、ペネトレーションテストと脆弱性診断をどのように使い分けると良いかについて、実務の観点から比較してわかりやすく解説します。

ペネトレーションテスト/脆弱性診断を使い分けるには?

脆弱性に関する情報は、JPCERT/CC等の情報提供機関を通じて収集することができますが、自社システムにおいてどのような脆弱性があるかを管理することは非常に難しく、潜在的な脆弱性があっても見落としてしまうことも多々あります。そのような場合に、ペネトレーションテストと脆弱性診断を利用することは有効ですが、どちらを採用すれば良いか迷うことがあるかと思います。ここでは、ペネトレーションテストと脆弱性診断を目的・必要性・メリットの観点で比較し、どのように使い分けると良いかを解説します。

「ペネトレーションテスト」と「脆弱性診断」の目的/用途の違い

ペネトレーションテストと脆弱性診断には以下のような違いがあります。

・ペネトレーションテスト…診断対象のシステムに脆弱性を利用した攻撃を仕掛け、攻撃が成功するかを検証する診断手法

・脆弱性診断…診断対象のシステムに対して診断ツール等を利用し、システム内に存在する脆弱性やセキュリティ的な不備を網羅的に洗い出す診断手法

つまり、ペネトレーションテストはシステムがサイバー攻撃を受けたときの影響を最小限にするものであるのに対し、脆弱性診断はサイバー攻撃を回避するために脆弱性を発見するものであるという違いがあります。特に、ECサイト等の非常に多くのユーザーが利用するシステムにおいては、ユーザーの個人情報や機密情報を保護するために脆弱性診断を実施することが必要とされています。

「ペネトレーションテスト」と「脆弱性診断」それぞれに期待されるメリット

ペネトレーションテストは、攻撃者が利用するツールや手法を用いて診断を行うため、実際にサイバー攻撃を受けたときのシナリオに基づいた診断が行える点がメリットとして挙げられます。一方で、脆弱性診断は、これを実施することでサイバー攻撃や情報漏洩に対するリスクを未然に防ぐことができる点がメリットとして挙げられます。

「ペネトレーションテスト」と「脆弱性診断」の使い分け方

ペネトレーションテストは、診断対象のシステムで実際に発生しうるサイバー攻撃を既に特定できており、その攻撃に利用される脆弱性や問題点を発見したい場合に適しています。一方で、脆弱性診断は、診断対象のシステムに存在する脆弱性を網羅的に発見し、システム全体におけるセキュリティを維持したい場合に適しています。また、システムの構築後やアップデート後は脆弱性が見つかることが多いため、これらのタイミングでは、脆弱性診断を実施することが推奨されています。

ペネトレーションテストを実施する際の注意点

ペネトレーションテストを実施する際には、以下の2点を念頭に置く必要があります。

- 脆弱性診断等によって、システム内に存在する脆弱性やセキュリティ上の不備の洗い出しが不十分である場合、診断対象のシステムに対し、適切な「脆弱性を利用した攻撃」が行えない、または攻撃が成功しすぎて対策の優先順位や対応スケジュールを整理できないなど、ペネトレーションテストそのものが有効に機能しない可能性があること

- 脆弱性診断に比べてペネトレーションテストは費用が桁違いに高い点、事業により深刻な影響をおよぼすことも考えられる点などから、より入念な事前準備が必要になること

ペネトレーションテストの種類や実施手法について

前述した通り、脆弱性診断を実施することでシステムに潜む脆弱性を網羅的に把握することができます。しかし、企業の機密情報が漏洩する等のセキュリティインシデントが後を絶たないように、システムの脆弱性対策を徹底していてもシステム内部に攻撃者が侵入する可能性を完全になくすことは難しく、今まで以上にペネトレーションテストの重要度は高まっています。ここからは、ペネトレーションテストに着目し、ペネトレーションテストの種類や手法について紹介します。脆弱性診断の特徴や手法についての記事は別にありますので、こちらを参照してください。

ペネトレーションテストの種類

ペネトレーションテストには、「内部ペネトレーションテスト」と「外部ペネトレーションテスト」という2種類のアプローチ方法があります。サイバー攻撃は外部から社内ネットワークに対して行われるというイメージがあるかもしれませんが、実際は社内ネットワークの中で行われることもあるため、外部または内部、どちらのサイバー攻撃を想定した診断をしたいかによって、ペネトレーションテストのアプローチ方法を選択する必要があります。

内部ペネトレーションテスト

「内部ペネトレーションテスト」は、認証サーバやアプリケーションサーバ等の外部からアクセスすることができない内部システムや機器に対して実施する診断方法です。内部ペネトレーションテストは、攻撃者が社内ネットワークへ侵入した後の攻撃や従業者による内部犯行を想定して行われます。

外部ペネトレーションテスト

「外部ペネトレーションテスト」は、WebサーバやVPNルータ等のインターネットを介してアクセスできるシステムや機器に対して実施する診断方法です。外部ペネトレーションテストは、攻撃者が外部から社内ネットワークに侵入することを想定しており、侵入した場合どの範囲まで侵入できるかをテストします。

ペネトレーションテストの実施手法

企業によってペネトレーションテストを実施する目的は様々で、サイバー攻撃による脆弱性を詳細に把握したい場合もあれば、現実的な攻撃シナリオを想定した診断を行いたい場合もあります。これらの場合にペネトレーションテストを3種類の手法で分類することができます。ペネトレーションテストの診断員に診断対象のシステム構成や機器情報等を事前に共有する「ホワイトボックステスト」、共有しない「ブラックボックステスト」、両方の手法を組み合わせた「グレーボックステスト」です。各手法の特徴は次のとおりです。

ホワイトボックステスト

ホワイトボックステストは、診断員がシステムの内部構造やプログラムのコードを詳細に閲覧することができます。そのため、システムの深部に存在する脆弱性やセキュリティホールを発見できる特徴があります。また、事前に共有された情報を基に、具体的な攻撃シナリオを構築できるため、特定の機器や機能を対象とした診断を行いたい場合に適しています。

ブラックボックステスト

ブラックボックステストは、診断員が攻撃者の立場で、システムに関する情報を全く知らずにシステムに侵入できるか試みます。ブラックボックステストは、攻撃者と同じような視点や手法を利用して脆弱性を発見する特徴があります。そのため、現実的な攻撃シナリオを考慮して診断を行いたい場合に適しています。

グレーボックステスト

グレーボックステストの診断員は、事前にシステムに関する内部構造や仕組みの要点のみを知った上で、攻撃者の立場でシステムに侵入できるか診断を行います。グレーボックステストは、ホワイトボックステストとブラックボックステストの中間的アプローチであるため、それぞれのメリットを享受することができ、効率良く診断をすることができます。

ペネトレーションテストで得られる情報と成果

ペネトレーションテストが完了すると、診断員は報告書を作成します。報告書からは、診断内容の概要・結果、検出された脆弱性や潜在リスクの評価等の情報が明らかになります。さらに、ペネトレーションテストを通じて、セキュリティ対策の効果確認が可能であり、同時に組織内でのセキュリティ意識向上に寄与する重要な成果も期待できます。

診断内容の概要・結果

ペネトレーションテストの報告書には、診断の概要と結果がまとめられます。概要には攻撃シナリオや利用された手法が記載され、結果には攻撃の成否が詳細に示されます。攻撃が成功した場合は、侵入経路、検出された脆弱性の数、今後想定される被害発生シナリオ等の具体的な情報が提供されます。また、診断の総合的な結果がグラフやチャートを使って視覚的に分析され、わかりやすく表示されます。

脆弱性の発見・リスクの評価

報告書には、診断内容の概要・結果に加えて、発見された脆弱性とそれらのリスク評価がまとめられます。侵入段階や攻撃活動段階ごとに発見された脆弱性が整理された状態で記載され、脆弱性に対する脅威や悪用の可能性等がリスク評価されます。また、修復が必要な脆弱性についての今後のセキュリティ対策に向けた提案も記載されているため、これによりセキュリティの向上を図ることが可能です。

セキュリティ対策の効果確認

ペネトレーションテストを実施することで、企業や組織で実施しているセキュリティ対策(策定・運用しているセキュリティポリシーやルール等)の有効性を確認できるといった成果があります。これにより、現状のセキュリティ対策の良い点や課題が明確になり、今後の改善に役立てることができます。

組織におけるセキュリティ意識の向上

ペネトレーションテストの実施により、組織内のセキュリティ意識を向上させることができます。ペネトレーションテストの結果を組織メンバーに広く共有することで、セキュリティ対策の重要性が理解され、組織全体でセキュリティ対策に参加する意識が浸透します。また、その過程で、組織全体に一体感が生まれ、セキュリティ対策へのモチベーションを高めることにもつながります。

ペネトレーションテスト/脆弱性診断で脆弱性の早期発見を実現

この記事では、脆弱性診断とペネトレーションテストの種類・手法について、特徴やどのように使い分けたら良いかを紹介しました。私たちが業務の中でITシステムを扱う以上、脆弱性は決して無視できるものではありません。脆弱性を放置しておくと、悪意のある攻撃者からサイバー攻撃を受けた際にシステムへ侵入されやすくなり、情報漏洩等のセキュリティインシデントを引き起こすリスクが高くなります。セキュリティインシデントのリスクを低減するために、脆弱性を早期発見できるペネトレーションテストや脆弱性診断を定期的に行うようにしましょう。

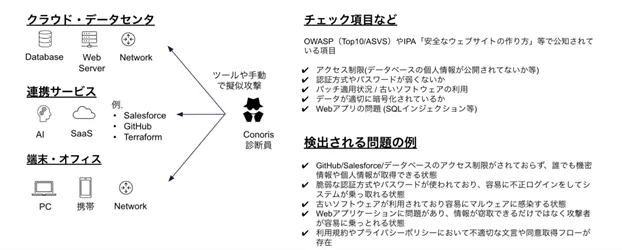

Conoris 脆弱性診断

Conoris Technologiesでは、上場前後のスタートアップでCISOを経験した者が低価格で脆弱性診断サービスを提供しています。

2025年、7月時点では大きく以下3つのサービスで提供しています。

・コンサルティング(診断結果の丁寧なご報告、セキュリティ相談)

・Webアプリケーション診断

・サーバー/ネットワーク診断

https://www.conoris.jp/security-assessment

診断サービスを契約いただくと、基本料金の中にコンサルティングサービスが含まれており、セキュリティに関することは何でもご相談可能です。

5月15日(金)ご発注分まで20%OFF!お見積り・お問い合わせはこちら >

ご興味のある方は、ぜひお問い合わせください。

Conoris 脆弱性診断では「早い」「安い」「安心」の3拍子そろったサービスを提供しています。ご興味のある方はぜひこの機会にお問い合わせください。

ConorisのISMS認証取得・運用支援サービスでは、スタートアップでの情シス経験者が、技術面も含めた実効性のある支援を提供しています。ご興味のある方はぜひこの機会にお問い合わせください。

お問い合わせはこちら

.webp)